Microsoft Windows 7 (R)

-

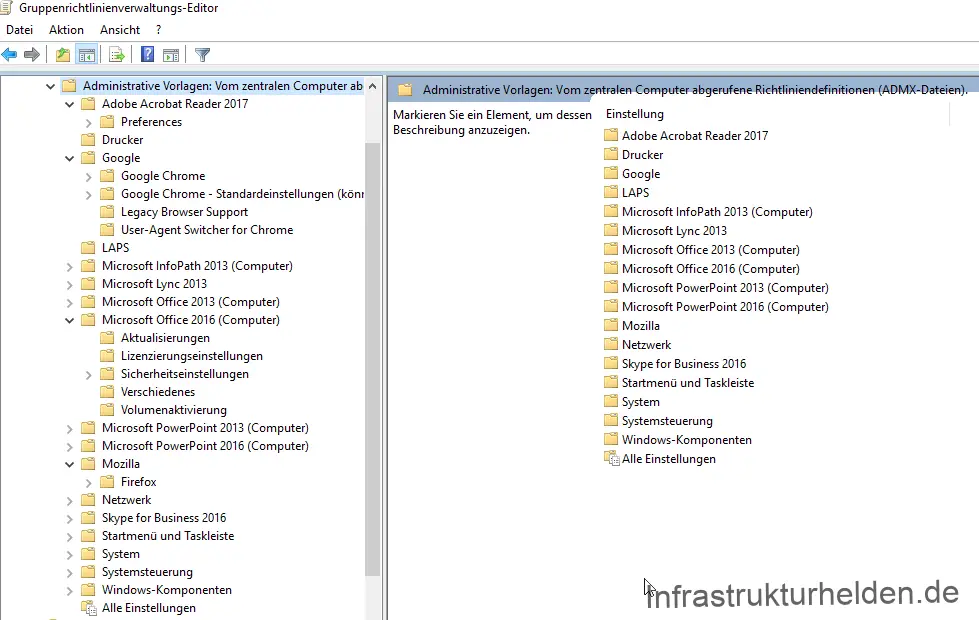

Liste verschiedener Gruppenrichtlinien Vorlagen (Updated)

Weiterlesen: Liste verschiedener Gruppenrichtlinien Vorlagen (Updated)Active Directory Gruppenrichtlinien, auch Group Policy Object (GPO) genannt, sind eines meiner Kernthemen. Ich habe viel damit in verschieden Projekten und als Microsoft Trainer zu tun. Dadurch habe ich einige Vorlagen und Links angesammelt. Diese Link Sammlung soll…

Veröffentlicht:

Autor:

-

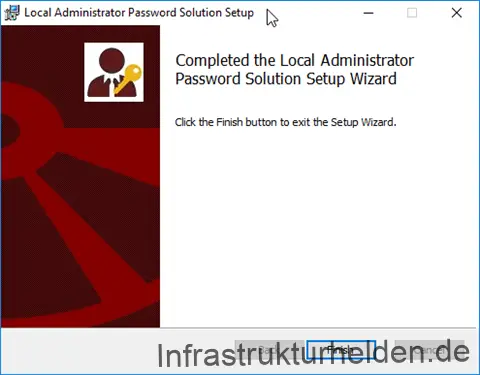

Local Administrator Password Solution (LAPS)

Weiterlesen: Local Administrator Password Solution (LAPS)Früher wurden für die lokalen Administrator Passwörter meistens immer ein Unternehmensspezifischer Standard verwendet. Doch was macht man wenn ein Mitarbeiter der das Standardkennwort kennt, das Unternehmen verlässt? Richtig, man sollte es ändern. Früher wurden dafür gerne mal Gruppenrichtlinien…

Veröffentlicht:

Autor:

-

Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit“ – Teil 2

Weiterlesen: Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit“ – Teil 2Dies ist der zweite Teil der Artikelserie „Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit““, hier geht es zu Teil 1. Einrichtung von EMET über Gruppenrichtlinien Wie fast jedes Programm von Microsoft kann EMET über Gruppenrichtlinien gesteuert…

Veröffentlicht:

Autor:

Kategorien: Client, Gruppenrichtlinen, Microsoft Windows, Softwareverteilung, Windows 7, Windows 8.1 -

Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit“ – Teil 1

Weiterlesen: Windows Systeme absichern mit dem „Enhanced Mitigation Experience Toolkit“ – Teil 1EMET ist ein kostenloses Zusatzprogram von Microsoft, das die Ausnutzung verschiedener Angriffsarten verhindern soll. Durch diese Techniken kann die Ausnutzung von Sicherheitslücken, auch von unbekannten, teilweise verhindert werden. So hat EMET zum Beispiel auch vor der RTF-Lücke in…

Veröffentlicht:

Autor:

-

Das Ende von Windows XP

Weiterlesen: Das Ende von Windows XPNach nun 13 Jahren im Dienst soll Windows XP nun endlich in den Ruhestand. Machen wir uns nichts vor, das ist für ein Betriebssystem eine lange Zeit. Da nun aber immer noch über 5% der Leser meines Blogs…

Veröffentlicht:

Autor:

-

Key Management Service (KMS) Client Seriennummern

Weiterlesen: Key Management Service (KMS) Client SeriennummernDa Microsoft die KMS Client Lizenzschlüssel über verschiedene TechNet Artikel verteilt, hier mal eine aktuelle und Vollständige Liste. Ich möchte an der Stelle nochmal darauf hinweisen, das diese Seriennummern ohne einen KMS-Server nicht weiterhelfen. Sollten Sie also mit…

Veröffentlicht:

Autor:

Kategorien: Client, Hyper-V, Key Management Service, Microsoft Windows, Server, Windows 8.1, Windows Server 2012 -

Key Management Service (KMS) – Ein Überblick

Weiterlesen: Key Management Service (KMS) – Ein ÜberblickDer Microsoft Key Management Service (KMS) ermöglicht eine einfachere Verteilung und Aktivierung von Microsoft Produkten. Unterstützt wird als Client Betriebssystem Microsoft Windows Vista, Windows 7, Windows 8 und Windows 8.1. Als Server

Veröffentlicht:

Autor:

-

VPN Clientkonfiguration unter Windows 7 und Windows 8

Weiterlesen: VPN Clientkonfiguration unter Windows 7 und Windows 8Diese Anleitung ist gedacht um Microsoft Windows 7 und Microsoft Windows 8 mit einen Microsoft RAS-Server (Siehe Artikel SSTP unter Windows Server 2012) anzubinden. Als Authentifizierung

Veröffentlicht:

Autor:

-

Userprofile verschieben unter MS Windows Server 2008 R2

Weiterlesen: Userprofile verschieben unter MS Windows Server 2008 R2Nach der Installation lagen die Userprofile (wie üblich) alle auf Laufwerk C. Wer das Laufwerk ändern möchte, für den ist diese kleine Anleitung ein guter Leitfaden.

Veröffentlicht:

Autor:

-

Fedora Core 14 nachträglich auf einem Windows 7 Computer installieren (Dualboot mit Windows Bootmanager)

Weiterlesen: Fedora Core 14 nachträglich auf einem Windows 7 Computer installieren (Dualboot mit Windows Bootmanager)Da ich keine Virtuelle Maschine auf meinem Netbook installieren, aber auch nicht auf ein Fedora neben Windows 7 verzichten wollte, hier eine kleine Anleitung wie man Fedora 14 nachträglich auf einen Computer mit Microsoft Windows 7 installieren kann.…

Veröffentlicht:

Autor:

-

Nützliche Windowstaste bei Windows 7

Weiterlesen: Nützliche Windowstaste bei Windows 7Die Windows taste öffnen nicht nur das Startmenu, schon unter Microsoft Windows XP waren verschiedene Tastenkombinationen möglich. Hier jetzt eine Aufzählung für die Windows 7 Tastenkombinationen:

Veröffentlicht:

Autor:

-

Windows7 Dienste von VMware starten und stoppen

Weiterlesen: Windows7 Dienste von VMware starten und stoppenNicht immer möchte man den Ballast einer kompletten Virtualisierungsumgebung auf seinem PC im Hintergrund haben. Gerade wenn man nur gelegentlich mal eine Virtuelle Maschine braucht. Getestet habe ich diese Anleitung mit VMware Workstation 7.x auf Microsoft Windows 7,…

Veröffentlicht:

Autor:

New articles in english

Themen

Active Directory Administrative Vorlagen Anleitung AppV5 Autopilot Azure Azure AD ConfigMgr Deployment GPO Gruppenrichtlinien Guide How-To Linux Microsoft Microsoft Intune Office Office365 PowerShell Public Preview SCCM2012R2 SCSM2012R2 ServiceMgr Sicherheit TechNet Windows Windows 10 Windows10 Windows Server 2012 Windows Server 2012R2

Hinweise zum Affiliate-Marketing

Auf diesen Seiten werden auch Affiliate Marketing Links angezeigt. Diese sind meistens an dem kleinen „€“ oder einem „*“ dahinter zu erkennen. Der Betreiber dieser Seite erhält beim Kauf über diesen Link eine Provision, ohne das es den Verkaufspreis beeinflusst. Diese Einnahmen tragen zur Finanzierung der Seite bei.