Voraussetzungen für Autopilot

Ein paar Voraussetzungen habe ich schon in Teil 1 und Teil 2 der Reihe verraten. Hier jetzt aber nochmal eine Vollständige Liste.

- Azure AD Premium P1 oder P2

- Synchronisation zwischen dem On-Premise und dem Azure Active Directory

- Netzwerkzugriff auf die Cloud Dienste die Windows AutoPilot verwendet (z.B. MDM, diese müssen aus dem Internet für den Client ohne VPN Verbindung erreichbar sein)

- Benutzer müssen Zugriff auf Azure-AD Geräte haben

- Auf den Geräten muss Windows 10 Professional, Education oder Enterprise in der Version 1703 oder neuer installiert sein.

- Die Geräte müssen im Azure AD registriert werden, entweder durch den Lieferanten oder die IT Abteilung des Unternehmens.

- Zur Verteilung von Software auf den Geräten wird ein Azure AD kompatibles MDM benötig. Zum Beispiel Microsoft Intune oder VMware Airwatch.

- Das Unternehmensbranding muss in Azure gepflegt werden (Siehe nächster Absatz)

Anforderungen an Azure AD

Unternehmens-Branding konfigurieren

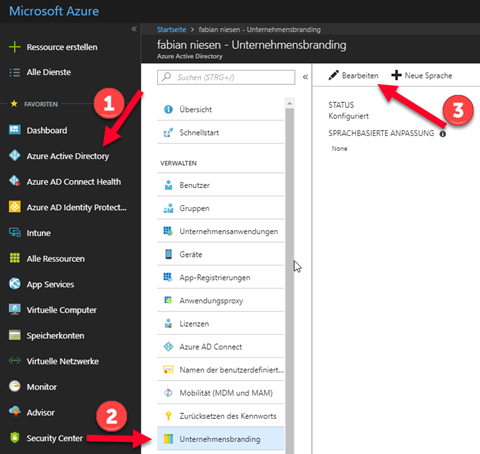

Als erstes sollte das Unternehmens-Branding konfiguriert werden. Das finden Sie im Azure Portal unter „Azure Active Directory“ => “ „Unternehmensbranding“ und dann Klicken Sie auf Bearbeiten.

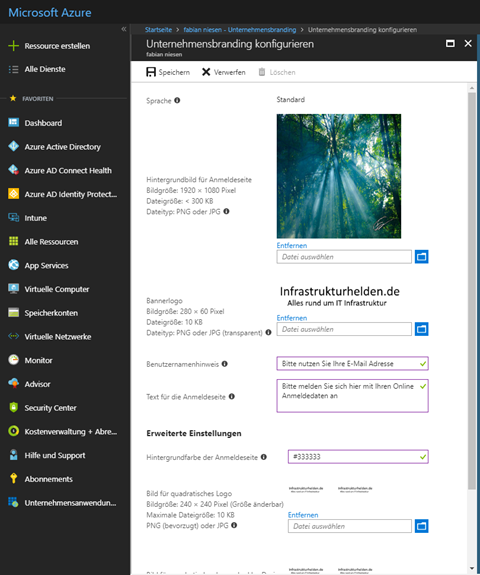

Es Öffnet sich die Seite „Unternehmensbranding konfigurieren“. Hier sind alle Felder und Grafiken zu Hinterlegen. Anderenfalls kann es passieren, das Autopilot ohne Fehlermeldung nicht durchgeführt wird. Und für die, die das ausprobieren möchten, der Computer muss danach auf Werkseinstellung zurückgesetzt werden.

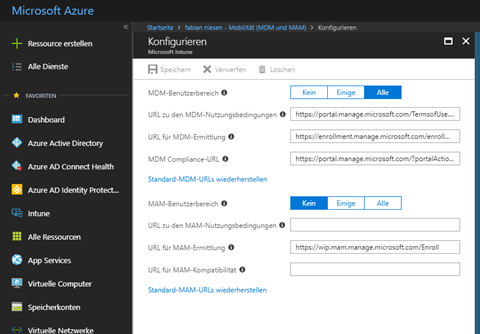

MDM Einbinden

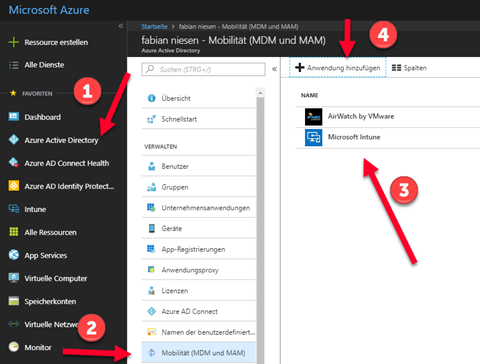

Als nächster Schritt muss das MDM eingebunden werden. Klicken Sie dazu im Azure Portal auf „Azure Active Directory“ => „Mobilität (MDM und MAM)“ und wählen Ihr MDM aus. Wird Ihr MDM nicht angezeigt, können Sie es über „Anwendung hinzufügen“ zu Ihrem Azure AD hinzufügen, Unterstützung vorausgesetzt.

Als nächste Konfigurieren Sie ihr MDM, hier am Beispiel von Microsoft Intune.

Hinzufügen von AutoPilot Profilen über den „Microsoft Store for Business“

Melden Sie sich im Microsoft Store for Business mit einem entsprechenden Konto aus ihrem AzureAD an. Dies kann auch ein Synchronisiertes sein, solange die Berechtigungen stimmen.

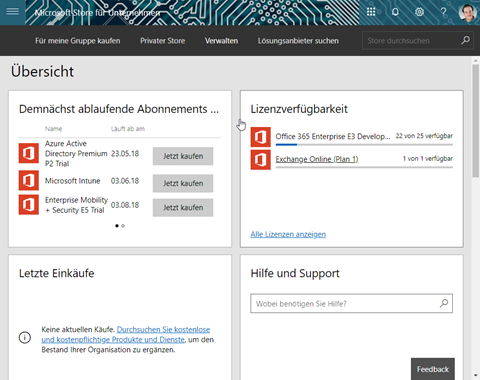

Wählen sie als nächstes ein Reiter „Verwalten“

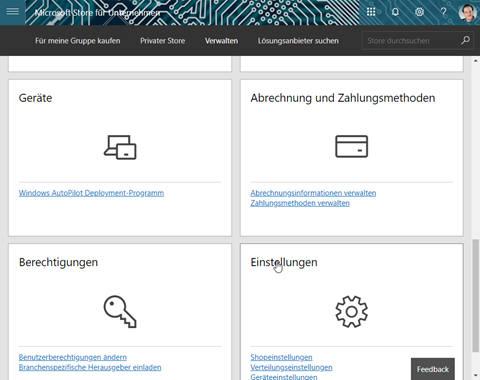

Scrollen Sie nach unten bis zum Punkt “ Geräte“ und klicken auf „Windows AutoPilot Deployment-Programm“

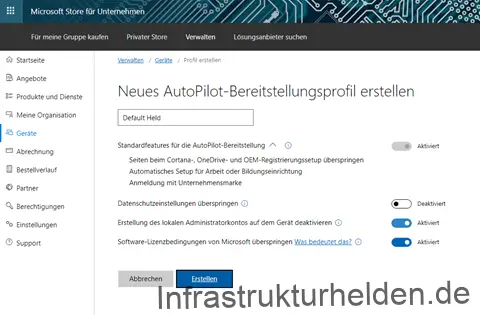

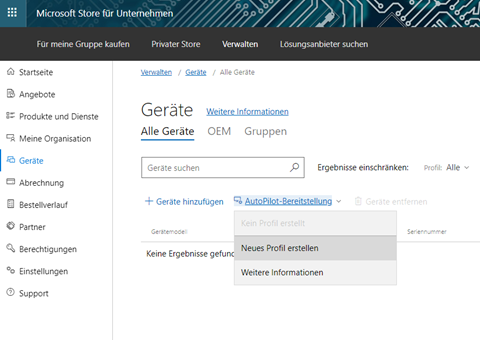

Erstellen Sie nun ein neues Autopilot Profil, in dem Sie auf „AutoPilot-Bereitstellung“ => „Neues Profil erstellen“ klicken

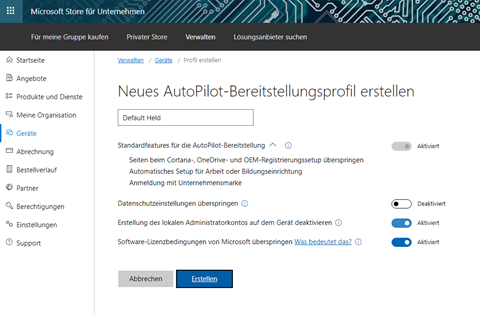

Wählen Sie einen passenden Namen und passen das Profil Ihren Bedürfnissen an. Bedenken Sie, dass das Überspringen der EULA erst ab Version 1709 funktioniert, Clients mit 1703 müssen diese trotzdem bestätigen.

Hinweis zur Transparenz

Zum Zeitpunkt der Erstellung des Artikels arbeitete ich für die Firma Dell EMC. Zu dieser Firmengruppe zählt auch die Firma VMware. Trotzdem spiegelt dieser Artikel meine rein persönliche Meinung wieder, und wurde nicht durch meinen Arbeitgeber in irgendeiner Weise gefördert oder vergütet. #Iwork4DellEMC